Что такое dep: Определение доступности оборудования DEP — Windows Client

Определение доступности оборудования DEP — Windows Client

Twitter LinkedIn Facebook Адрес электронной почты

- Статья

В этой статье описывается, как определить доступность и настройку оборудования DEP на компьютере.

Применимо к: Windows Server 2012 R2, Windows 10 — все выпуски

Исходный номер базы знаний: 912923

Введение

Предотвращение выполнения данных (DEP) — это набор аппаратных и программных технологий, которые выполняют дополнительные проверки памяти для защиты от эксплойтов вредоносного кода.

С помощью аппаратного обеспечения DEP помечает все расположения памяти в процессе как неисполниемые, если расположение явно не содержит исполняемый код. Тип атак с вредоносным кодом пытается вставить и запустить код из не исполняемых расположений памяти. DEP помогает предотвратить эти атаки, перехватывая их и вызывая исключение.

В этой статье описываются требования к использованию deP, принудительно применяемой оборудованием. В этой статье также описывается, как проверить, работает ли аппаратное DEP в Windows.

Требования к использованию deP, принудительно применяемой оборудованием

Чтобы использовать аппаратное обеспечение DEP, необходимо выполнить все следующие условия:

Процессор компьютера должен поддерживать аппаратно-принудительное deP.

Многие последние процессоры поддерживают аппаратно-принудительное применение DEP. Как advanced Micro Devices (AMD), так и корпорация Intel имеют определенные и поставляемые архитектуры, совместимые с Windows, совместимые с DEP. Эта поддержка процессора может быть известна как технология NX (без выполнения) или XD (execute disable). Чтобы определить, поддерживает ли процессор компьютера аппаратную поддержку DEP, обратитесь к производителю компьютера.

В BIOS должно быть включено принудительное применение оборудования DEP.

На некоторых компьютерах можно отключить поддержку процессора для аппаратно-принудительного DEP в BIOS. Эту поддержку нельзя отключить. В зависимости от производителя компьютера параметр отключения этой поддержки может иметь метки «Предотвращение выполнения данных», «XD», «Выполнить отключено» или «NX».

На компьютере должна быть установлена Ос Windows XP с пакетом обновления 2 (SP2) или Windows Server 2003 с пакетом обновления 1 (SP1).

Примечание.

Как 32-разрядная, так и 64-разрядная версии Windows поддерживают аппаратную поддержку DEP. Windows XP Media Center Edition 2005 и Microsoft Windows XP Tablet PC Edition 2005 включают все функции и компоненты Windows XP с пакетом обновления 2 (SP2).

Для программ на компьютере должно быть включено принудительное применение оборудования DEP.

В 64-разрядных версиях Windows аппаратная программа DEP всегда включена для 64-разрядных собственных программ. Однако в зависимости от конфигурации для 32-разрядных программ может быть отключено принудительное применение оборудования DEP.

Сведения о настройке защиты памяти в Windows XP с пакетом обновления 2 (SP2) см. на следующем веб-сайте Майкрософт:

https://technet.microsoft.com/library/cc700810.aspx

Как убедиться, что аппаратное DEP работает в Windows

Чтобы убедиться, что аппаратное dep работает в Windows, используйте один из следующих методов.

Метод 1. Использование программы

Wmic командной строкиВы можете использовать средство Wmic командной строки для проверки параметров DEP. Чтобы определить, доступна ли функция DEP с аппаратным обеспечением, выполните следующие действия.

Чтобы определить, доступна ли функция DEP с аппаратным обеспечением, выполните следующие действия.

Нажмите кнопку «Пуск», нажмите кнопку «Выполнить», введите командную строку в поле «Открыть» и нажмите кнопку «ОК».

В командной строке введите следующую команду, а затем нажмите клавишу ВВОД:

wmic OS Get DataExecutionPrevention_Available

Если выходной параметр имеет значение TRUE, доступно принудительное применение оборудования DEP.

Чтобы определить текущую политику поддержки DEP, выполните следующие действия.

Нажмите кнопку «Пуск», нажмите кнопку «Выполнить», введите командную строку в поле «Открыть» и нажмите кнопку «ОК».

В командной строке введите следующую команду, а затем нажмите клавишу ВВОД:

wmic OS Get DataExecutionPrevention_SupportPolicy

Возвращаемое значение будет равно 0, 1, 2 или 3.

Это значение соответствует одной из политик поддержки DEP, описанных в следующей таблице.

Это значение соответствует одной из политик поддержки DEP, описанных в следующей таблице.DataExecutionPrevention_SupportPolicy свойства Уровень политики Описание 2 OptIn (конфигурация по умолчанию) DeP применены только к системным компонентам и службам Windows 3 OptOut Функция DEP включена для всех процессов. Администраторы могут вручную создать список определенных приложений, к которых не применяется DEP 1 Alwayson Функция DEP включена для всех процессов 0 AlwaysOff ФУНКЦИЯ DEP не включена для процессов Примечание.

Чтобы убедиться, что Windows работает с включенным аппаратным deP, DataExecutionPrevention_Drivers свойства Win32_OperatingSystem класса. В некоторых конфигурациях системы аппаратное dep можно отключить с помощью параметров /nopae или /execute в Boot.

ini файла. Чтобы проверить это свойство, введите следующую команду в командной строке:

wmic OS Get DataExecutionPrevention_Drivers

Метод 2. Использование графического пользовательского интерфейса

Чтобы использовать графический пользовательский интерфейс для определения доступности DEP, выполните следующие действия.

- Нажмите кнопку «Пуск», нажмите кнопку «Выполнить

wbemtest«, введите «Открыть» и нажмите кнопку «ОК». - В диалоговом окне «Тестировщик инструментирования управления Windows» нажмите кнопку » Подключить».

- В верхней части диалогового окна « Подключение» введите root\cimv2 и нажмите кнопку «Подключить».

- Щелкните «Экземпляры перечисления».

- В диалоговом окне «Сведения о классе» введите Win32_OperatingSystem в поле имени суперкласса

- В диалоговом окне «Результат запроса» дважды щелкните верхний элемент.

Примечание.

Этот элемент начинается с «Win32_OperatingSystem.Name=Microsoft…»

- В диалоговом окне редактора объектов найдите свойство DataExecutionPrevention_Available в области свойств .

- Дважды щелкните DataExecutionPrevention_Available.

- В диалоговом окне редактора свойств запишите значение в поле «Значение «.

Если значение равно TRUE, доступно оборудование DEP.

Примечание.

Чтобы определить режим, в котором выполняется DEP, изучите DataExecutionPrevention_SupportPolicy свойства Win32_OperatingSystem класса. В таблице в конце метода 1 описывается каждое значение политики поддержки.

Чтобы убедиться, что аппаратное DEP включено в Windows, изучите DataExecutionPrevention_Drivers свойства Win32_OperatingSystem класса. В некоторых конфигурациях системы аппаратное dep можно отключить с помощью параметров /nopae или /execute в Boot.

ini файла.

ini файла.

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких явных, подразумеваемых и прочих гарантий относительно производительности или надежности этих продуктов.

Windows: что такое DEP? | Техника и Интернет

Что такое DEP

DEP (Data Execution Prevention) — предотвращение выполнения данных (ПВД) — это набор программных и аппаратных технологий, позволяющих выполнять дополнительные проверки содержимого оперативной памяти и предотвращать запуск вредоносного кода.

В операционных системах Windows XP с пакетом обновлений 2 (SP2), Windows Server 2003 с пакетом обновлений 1 (SP1) и Windows Vista функция DEP реализована как на программном, так и на аппаратном уровне.

Аппаратная реализация DEP

При использовании аппаратной реализации DEP все области памяти процесса помечаются как области, не содержащие исполняемого кода, если иное не указано явным образом. Существуют атаки, основанные на помещении исполняемого кода в области памяти, не содержащие исполняемого кода, и последующем запуске этого кода. Функция DEP предотвращает подобные атаки, перехватывая их и вызывая исключение.

При аппаратной реализации функция DEP использует возможности процессора, чтобы отметить определенные области памяти специальным атрибутом, показывающим, что из этих областей не может запускаться код. DEP работает на уровне страниц виртуальной памяти и, как правило, отмечает какую-либо страницу памяти, изменяя один бит элемента таблицы страниц (PTE).

DEP работает на уровне страниц виртуальной памяти и, как правило, отмечает какую-либо страницу памяти, изменяя один бит элемента таблицы страниц (PTE).

Особенности аппаратной реализации DEP и метод пометки страниц виртуальной памяти, используемый этой функцией, зависят от архитектуры процессора. Процессоры, поддерживающие DEP, могут вызывать исключение при запуске кода со страницы памяти, помеченной соответствующим атрибутом.

Программная реализация DEP

Программная реализация DEP разработана для предотвращения работы вредоносных программ, использующих особенности механизма обработки исключений в Windows. При программной реализации функция DEP может работать на компьютере с любым процессором, поддерживающим Windows XP SP2, Windows Server 2003 SP1, Windows Vista. Программно реализованная DEP по умолчанию защищает только отдельные системные файлы и не зависит от поддержки процессором аппаратной реализации DEP.

Программно реализованная DEP по умолчанию защищает только отдельные системные файлы и не зависит от поддержки процессором аппаратной реализации DEP.

Основным преимуществом, которое обеспечивает функция DEP, является возможность предотвратить запуск кода из областей данных (куча, стек или пул памяти). Как правило, содержимое стека и кучи по умолчанию не является исполняемым кодом. При аппаратной реализации функция DEP вызывает исключение при запуске кода из указанных местоположений. Если исключение остается необработанным, то процесс останавливается. В режиме ядра исполнение кода, находящегося в защищенной памяти, вызывает появление стоп-ошибки.

Изменение параметров DEP

Войдите в систему с учетной записью «Администратор» или члена группы «Администраторы»;

— нажмите Пуск → Настройка → Панель управления → Система;

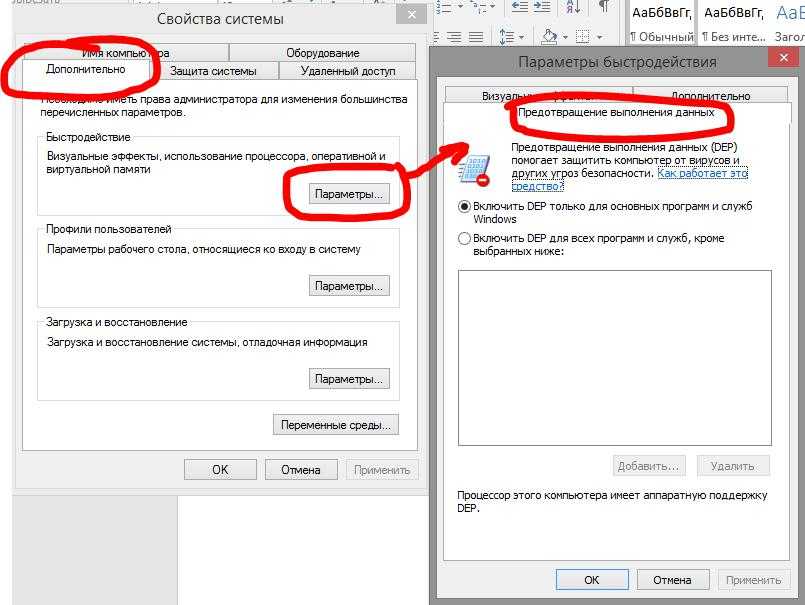

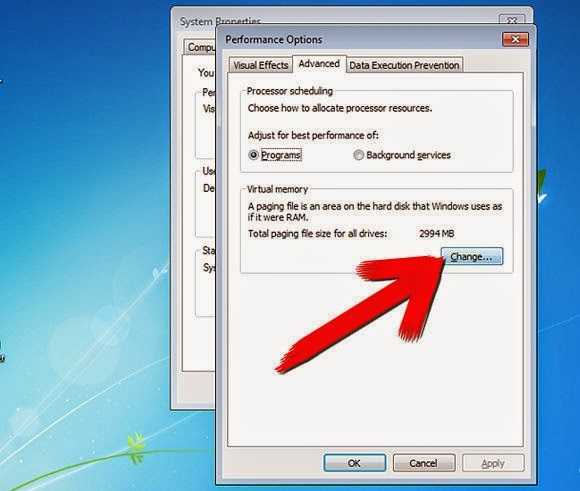

— в открывшемся окне Свойства системы откройте вкладку Дополнительно → Быстродействие → Параметры;

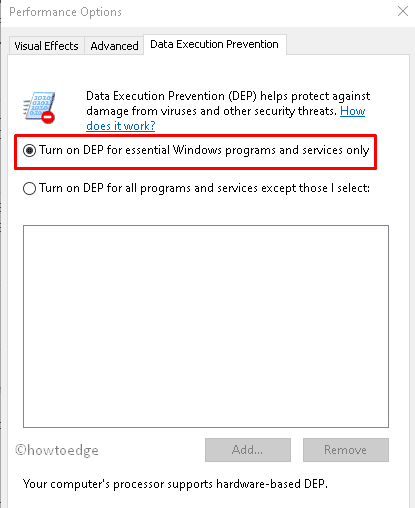

— в открывшемся окне Параметры быстродействия откройте вкладку Предотвращение выполнения данных;

— введите пароль администратора или подтверждение пароля, если появится соответствующий запрос;

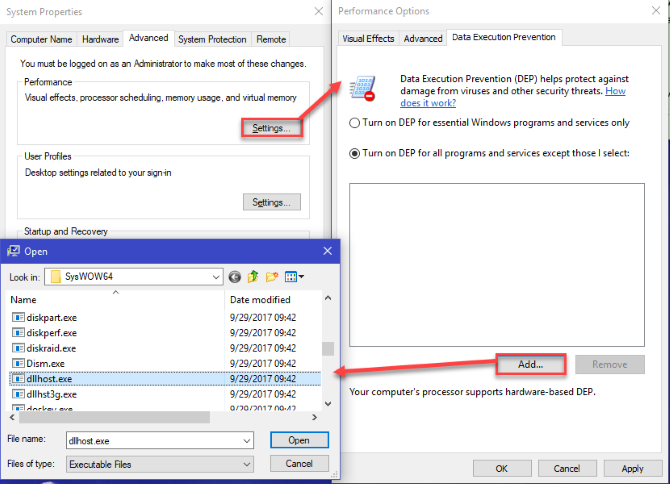

Как отключить DEP для отдельной программы

— установите флажок рядом с названием программы, для которой нужно отключить DEP → ОК;

— если программы нет в списке, нажмите кнопку Добавить…;

— в окне Открыть найдите исполняемый файл программы → Открыть → OK → OK.

Как включить DEP для отдельной программы

— снимите флажок рядом с названием программы, для которой нужно включить DEP → OK → OK.

Примечания

1. В отличие от брандмауэра или антивирусной программы средство DEP не препятствует установке потенциально опасных программ. Вместо этого выполняется наблюдение, чтобы программы использовали системную память безопасным образом. Для этого DEP работает отдельно или вместе с совместимыми микропроцессорами и помечает некоторые области как «невыполняемые». Если программа пытается запустить код (любой код) из защищенной области, DEP закрывает программу и отображает уведомление.

2. По умолчанию функция DEP включена только для основных программ и служб операционной системы Windows.![]() Чтобы защитить с помощью DEP дополнительные программы, установите переключатель Включить DEP для всех программ и служб, кроме выбранных ниже.

Чтобы защитить с помощью DEP дополнительные программы, установите переключатель Включить DEP для всех программ и служб, кроме выбранных ниже.

Теги: компьютеры, антивирусы, Windows

Предотвращение выполнения данных — приложения Win32

Редактировать

Твиттер LinkedIn Фейсбук Электронная почта

- Статья

Предотвращение выполнения данных (DEP) — это функция защиты памяти на уровне системы, встроенная в операционную систему, начиная с Windows XP и Windows Server 2003. DEP позволяет системе помечать одну или несколько страниц памяти как неисполняемые. Пометка областей памяти как неисполняемых означает, что код не может быть запущен из этой области памяти, что затрудняет использование переполнений буфера.

DEP позволяет системе помечать одну или несколько страниц памяти как неисполняемые. Пометка областей памяти как неисполняемых означает, что код не может быть запущен из этой области памяти, что затрудняет использование переполнений буфера.

DEP предотвращает выполнение кода из страниц данных, таких как куча по умолчанию, стеки и пулы памяти. Если приложение пытается запустить код с защищенной страницы данных, возникает исключение нарушения доступа к памяти, и если исключение не обрабатывается, вызывающий процесс завершается.

DEP не предназначен для комплексной защиты от всех эксплойтов; он задуман как еще один инструмент, который вы можете использовать для защиты своего приложения.

Как работает защита от выполнения данных

Если приложение пытается запустить код с защищенной страницы, приложение получает исключение с кодом состояния STATUS_ACCESS_VIOLATION . Если ваше приложение должно запускать код со страницы памяти, оно должно выделить и установить надлежащие атрибуты защиты виртуальной памяти. Выделенная память должна быть помечена PAGE_EXECUTE , PAGE_EXECUTE_READ , PAGE_EXECUTE_READWRITE или PAGE_EXECUTE_WRITECOPY при выделении памяти. Распределение кучи, сделанное вызовом malloc и функции HeapAlloc являются неисполняемыми.

Выделенная память должна быть помечена PAGE_EXECUTE , PAGE_EXECUTE_READ , PAGE_EXECUTE_READWRITE или PAGE_EXECUTE_WRITECOPY при выделении памяти. Распределение кучи, сделанное вызовом malloc и функции HeapAlloc являются неисполняемыми.

Приложения не могут запускать код из кучи процессов по умолчанию или из стека.

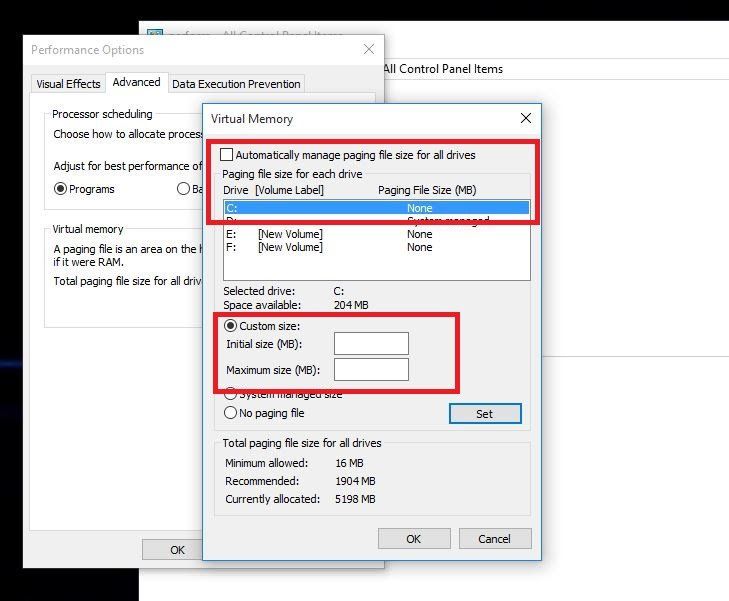

DEP настраивается при загрузке системы в соответствии с параметром политики защиты от невыполнения страниц в данных конфигурации загрузки. Приложение может получить текущий параметр политики, вызвав функцию GetSystemDEPPolicy . В зависимости от параметра политики приложение может изменить параметр DEP для текущего процесса, вызвав Функция SetProcessDEPPolicy .

Вопросы программирования

Приложение может использовать функцию VirtualAlloc для выделения исполняемой памяти с соответствующими параметрами защиты памяти. Предполагается, что приложение устанавливает как минимум параметр защиты памяти PAGE_EXECUTE . После того, как исполняемый код сгенерирован, рекомендуется, чтобы приложение установило защиту памяти, чтобы запретить доступ для записи в выделенную память. Приложения могут запретить доступ для записи в выделенную память с помощью Функция VirtualProtect . Запрет доступа для записи обеспечивает максимальную защиту исполняемых областей адресного пространства процесса. Вы должны попытаться создать приложения, которые используют наименьшее возможное исполняемое адресное пространство, что сводит к минимуму объем памяти, подвергаемой эксплуатации памяти.

Предполагается, что приложение устанавливает как минимум параметр защиты памяти PAGE_EXECUTE . После того, как исполняемый код сгенерирован, рекомендуется, чтобы приложение установило защиту памяти, чтобы запретить доступ для записи в выделенную память. Приложения могут запретить доступ для записи в выделенную память с помощью Функция VirtualProtect . Запрет доступа для записи обеспечивает максимальную защиту исполняемых областей адресного пространства процесса. Вы должны попытаться создать приложения, которые используют наименьшее возможное исполняемое адресное пространство, что сводит к минимуму объем памяти, подвергаемой эксплуатации памяти.

Вам также следует попытаться управлять расположением виртуальной памяти вашего приложения и создавать исполняемые области. Эти исполняемые области должны располагаться в меньшем объеме памяти, чем неисполняемые области. Располагая исполняемые области ниже неисполняемых областей, вы можете помочь предотвратить переполнение буфера от переполнения исполняемой области памяти.

Совместимость приложений

Некоторые функции приложений несовместимы с DEP. Приложения, которые выполняют динамическую генерацию кода (например, генерацию кода Just-In-Time) и явно не помечают сгенерированный код разрешением на выполнение, могут иметь проблемы совместимости на компьютерах, использующих DEP. Приложения, написанные для библиотеки активных шаблонов (ATL) версии 7.1 и более ранних, могут пытаться выполнить код на страницах, помеченных как неисполняемые, что вызывает ошибку NX и завершает работу приложения; для получения дополнительной информации см. SetProcessDEPPolicy . Большинство приложений, которые выполняют действия, несовместимые с DEP, должны быть обновлены для правильной работы.

Небольшое количество исполняемых файлов и библиотек может содержать исполняемый код в разделе данных файла изображения. В некоторых случаях приложения могут помещать небольшие сегменты кода (обычно называемые переходниками) в секции данных. Однако DEP помечает разделы файла изображения, загруженного в память, как неисполняемые, если к разделу не применен атрибут исполняемого файла.

Поэтому исполняемый код в секциях данных должен быть перенесен в секцию кода или секция данных, содержащая исполняемый код, должна быть явно помечена как исполняемая. Атрибут исполняемого файла IMAGE_SCN_MEM_EXECUTE следует добавить в поле Характеристики соответствующего заголовка раздела для разделов, содержащих исполняемый код. Дополнительные сведения о добавлении атрибутов в раздел см. в документации, прилагаемой к компоновщику.

Предотвращение выполнения данных (TechNet)

Как настроить защиту памяти

Что такое предотвращение выполнения данных (DEP) в Windows?

Этот пост также доступен в: Датский

Предотвращение выполнения данных (DEP) — это технология безопасности Microsoft (для операционных систем Windows), которая предотвращает выполнение вредоносного кода из областей системной памяти. Используя набор аппаратных и программных технологий, DEP выполняет дополнительные проверки памяти для защиты от эксплойтов.

Используя набор аппаратных и программных технологий, DEP выполняет дополнительные проверки памяти для защиты от эксплойтов.

Вредоносное ПО может выполнять вредоносный код из областей памяти, которые должны использоваться только Windows или другими допустимыми программами. Если DEP обнаружит приложение на вашем компьютере, которое ненадлежащим образом использует память, оно завершит работу программы и уведомит вас об этом.

Как работает предотвращение выполнения данныхDEP не похож на брандмауэр или антивирусную программу и поэтому не помогает предотвратить установку вредоносных программ на ваш компьютер. Что делает Data Execution Prevention, так это тщательно следит за вашими программами, чтобы убедиться, что они безопасно используют системную память, помечая определенные области памяти как «неисполняемые» и отслеживая программы, которые пытаются запустить вредоносный код из защищенного места.

Допустим, приложение пытается запустить вредоносный код с защищенной страницы. в этом случае приложение получит исключение с кодом состояния STATUS_ACCESS_VIOLATION, это может происходить из-за того, что ваше приложение DEP настроено на запуск при загрузке системы в соответствии с настройкой политики защиты от невыполнения страницы в данных конфигурации загрузки и подсчета в параметре политики конкретное приложение может изменить параметр DEP для этого процесса.

в этом случае приложение получит исключение с кодом состояния STATUS_ACCESS_VIOLATION, это может происходить из-за того, что ваше приложение DEP настроено на запуск при загрузке системы в соответствии с настройкой политики защиты от невыполнения страницы в данных конфигурации загрузки и подсчета в параметре политики конкретное приложение может изменить параметр DEP для этого процесса.

DEP реализуется аппаратно и программно:

DEP аппаратно принудительно

Помечает все ячейки памяти во время процесса как неисполняемые, если размещение явно не содержит исполняемый код, что помогает предотвратить определенные атаки, перехватывая их и вызывая исключение.

Полагаясь на оборудование процессора для маркировки памяти атрибутом, указывающим, что код не должен выполняться из этой памяти, он работает, изменяя бит в записи таблицы страниц, чтобы создать метку на конкретной странице памяти.

Фактическая аппаратная реализация предотвращения выполнения данных и маркировка страницы виртуальной памяти зависят от архитектуры процессора, но процессоры, поддерживающие аппаратную DEP, могут вызывать исключение, когда код выполняется со страницы, отмеченной соответствующим набором атрибутов.

Программная DEP

В Windows добавлен дополнительный набор проверок безопасности для предотвращения выполнения данных, также называемый программной DEP, предназначенный для снижения риска использования механизмов обработки исключений в Windows. Программное обеспечение DEP может выполняться на любом процессоре, способном работать под управлением Windows XP SP2 и более поздних версий.

Следует ли отключить предотвращение выполнения данных?Не рекомендуется отключать DEP , так как это автоматически отслеживает основные программы и службы Windows.

Вы можете усилить свою защиту, заставив DEP контролировать все программы, поэтому вам следует помнить, что отключение предотвращения выполнения данных или добавление исключений может привести к выполнению вредоносных сценариев и серьезному повреждению Windows, что может сделать ваш компьютер постоянно нестабильным и/или или непригодное для использования состояние.

Если отключить защиту от выполнения данных для определенной программы, она станет подвержена атакам. Успешная атака может затем распространиться на другие программы на вашем компьютере, на ваши контакты и повредить ваши файлы. Если вы считаете, что программа работает неправильно при включении DEP, проверьте наличие совместимой с DEP версии или обновления у издателя программного обеспечения , прежде чем изменять какие-либо настройки предотвращения выполнения данных.

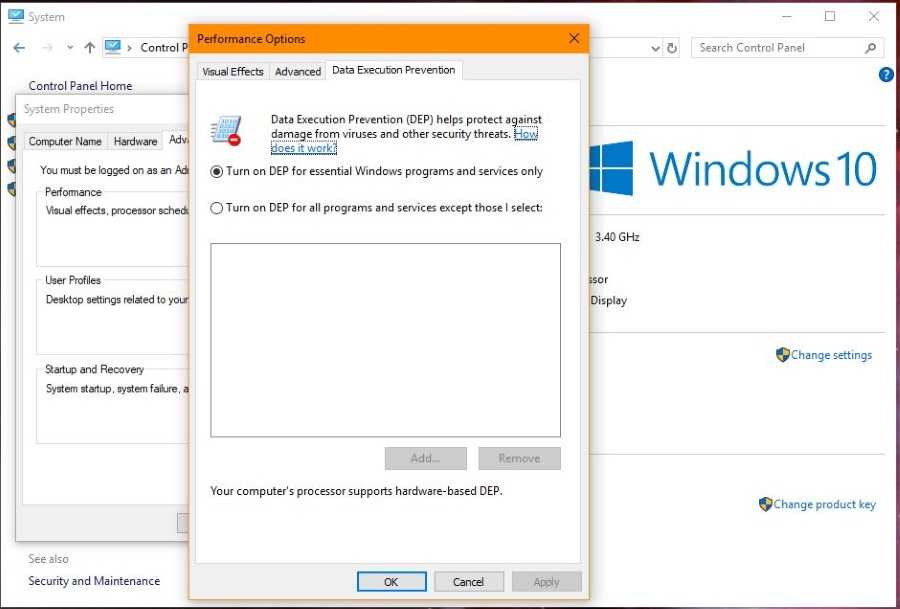

Как настроить предотвращение выполнения данныхDEP включен по умолчанию для основных программ и служб операционной системы Windows.

Для выполнения этой процедуры необходимо войти в систему как администратор или член группы администраторов. Если ваш компьютер подключен к сети, настройки сетевой политики также могут помешать вам выполнить эту процедуру.

1. Откройте панель управления.

2. Нажмите «Система и безопасность» > «Система» > «Дополнительные параметры системы».

Нажмите «Система и безопасность» > «Система» > «Дополнительные параметры системы».

3. Перейдя на вкладку «Дополнительно», нажмите «Настройки».

4. Перейдите на вкладку «Предотвращение выполнения данных».

5. Выберите Включить DEP только для основных программ и служб Windows.

6. Нажмите ОК. Обязательно перезагрузите систему, чтобы изменения вступили в силу.

Как проверить из CMD, включен ли DEP1. Откройте CMD ().

2. Введите следующую команду и нажмите клавишу ВВОД:

wmic OS Get DataExecutionPrevention_Available

Простых автономных решений безопасности уже недостаточно.

Инновационный и усовершенствованный многоуровневый подход к обеспечению безопасности EDR для организационной защиты.

- Антивирус и брандмауэр нового поколения, блокирующий известные угрозы;

- Фильтр DNS-трафика, останавливающий неизвестные угрозы;

- автоматических исправлений для вашего программного обеспечения и приложений без перерывов;

- Управление привилегированным доступом и контроль приложений, все в одной унифицированной панели управления

Попробуйте БЕСПЛАТНО сегодня 30-дневная бесплатная пробная версия. Предложение действительно только для компаний.

Подведение итогов Предотвращение выполнения данных — одна из основных основных средств защиты, которые может иметь система на базе Windows, и если в этом нет необходимости, она всегда должна оставаться активной. Если вы используете программы, разработанные для использования в 64-разрядной ОС, большинство из них созданы с учетом DEP, и с ними все будет в порядке. Однако, если вам необходимо использовать устаревший код, вам необходимо создать исключение для этой конкретной программы.

Это значение соответствует одной из политик поддержки DEP, описанных в следующей таблице.

Это значение соответствует одной из политик поддержки DEP, описанных в следующей таблице.

ini файла.

ini файла.